Как сбросить пароль на видеорегистраторе xmeye

If you have forgotten or lost the password for XMeye DVR, there’s an easy way to reset the password. This step-by-step guide will show all the steps you need to undertake in order to reset the password for your H.264 XMeye DVR (sometimes called HD iDVR or H264 DVR). In a few words, we will use a password generator to get the right super password.

These H.264 recorders are manufactured by Hangzhou Xiongmai Technology Co and are often sold under other brand names. This method will work and will reset the password, as long as the user interface of your recorder looks the same as the pictures below.

So, if you’re not sure about the model of your recorder but the user interface looks the same, then you can use this guide to recover the lost password. Additionally, if your DVR is a generic H.264 and the reset method shown here doesn’t work, try out this guide: How to Reset H.264 DVR (lost password) .

XMeye password reset / iDVR H264 reset

Step 1. Go to your DVR and bring up the login screen.

Step 2. Click the ? icon to exit the extra settings.

Step 3. Write down the key number at the bottom left of the screen.

Step 4. Use the key to generate a supper password by downloading CCTV Super Password app. If you can’t find the app through the store on your phone, you can download the CCTV Super Password on this link or on Google Play Store link. Once the app is installed on your phone, enter the key code (the so-called “safe code”).

Step 5. The tool will generate a master password, in our case, the master password is 335377.

Step 6. Enter the master password to the recorder.

The XMeye HD iDVR will reboot. Once the machine is back online the old (forgotten) password will be erased. Log in by using the username admin and leave the password box empty (blank). If the method doesn’t work, check the next options shown below.

Reset XMeye DVR (iDVR) Scanning the QR code

This method works on certain models, but it’s worth trying. To do this procedure, you should be able to see the “Forgot Password” button on the login screen of your DVR. If you see it, click “Forgot Password“.

On the next window, click “Forget Answer?“.

Then you should see three QR codes on the screen (as shown below). Use the XMEye phone app (or Sannce Vision) to scant the CAPTCHA code (first one).

For example, if you’re using the XMEye app, open it up, and on the Device List click the scan icon. Point to the DVR screen and scan the CAPTCHA QR code.

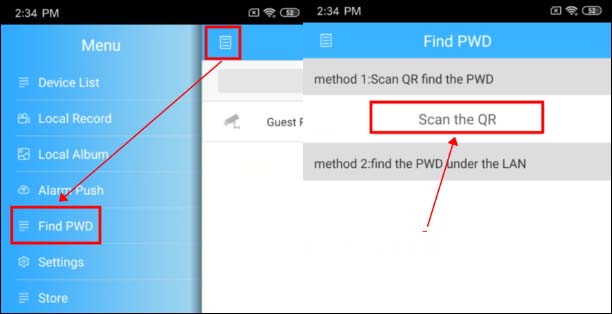

If you’re using Sannce Vision app to see your cameras; navigate to “Find PWD” and then “Scan the QR”.

Once you can the QR code, you should see a code on the app. Enter this code to the CAPTCHA box to reset the password.

You should see a message that says the password is successful. Log in using the default password or create a new one if the DVR asks you to.

Remove the Battery from the DVR

If you can’t reset the password with the super password method like above, please power off the DVR and open its cover. Inspect the motherboard until you can locate the batter (round one). Remove the battery and then power on the unit. When it comes on, log in with User: admin, Password: NpSZOo.

If it doesn’t work, try to remove the battery, then put it back on after 30 minutes. Run the machine and check if you can see the login screen. If so, log in with the credentials mentioned above.

Contact the XMEye Support

If nothing works, then you should contact the manufacturer, the seller, or the installer. Basically, you need to email them and get a support password based on the system’s date displayed on your monitor.

Click the “?” icon on the login screen and you should see the key number. Take a picture and send it to the technical support. Meanwhile, do not turn off the DVR. The manufacturer will send you a reset code based on the serial number that you can use to factory default the unit.

If you don’t see any “?” icon, then you should see a small QR code once you’ve entered the wrong password after 5 tries. Click on the QR code to make it larger, take a clear picture, and send it to technical support. Wait until they send you the reset code.

Sometimes the seller or the manufacturer may ask for your ID or proof of purchase. Provide all the required information.

Наверное, практически, каждый инсталятор сталкивался с таким вопросом: "Как сбросить пароль с регистратора?". В такую ситуацию, когда невозможно зайти в регистратор для настройки программного обеспечения или просмотра архива записи, часто попадают специалисты организаций устанавливающих или обслуживающих системы видеонаблюдения. Такие ситуации могут возникнуть по причине клиента (заказчика), так и по причине инсталятора (забыли записать пароль) и поставщика оборудования (после теста не сбросили настройки на заводские).

В большинстве случаев, проблема сброса пароля, решается быстро и не сложно:

Но, бывает, что встречаются компании которые устанавлевают видеонаблюдение в екатеринбурге, которые пытаются на этом заработать, ссылаясь на сложность процедуры, которую необходимо выполнить по сбросу пароля видеорегистратора. Возникают сразу дополнительные расходы финансовые (услуга по сбросу пароля регистратора и транспортные расходы по доставке оборудовния в сервисный центр), временные (срок исполнения услуги и время транспортировки). В ряде случаев, сброс пароля на видеорегистраторе dvr h.264 осуществляется быстро и просто.

Далее предлагаю способ для сброса пароля видеорегистратора.

ResetACTool, ResetUser, ResetToo

+еще программы

Вносите IP-адрес регистратора, нажимаете Reset и значение пароля сбрасывается на значение по умолчанию (заводское значение).

Чтобы узнать IP-адрес регистратора запустить программу General_DeviceManager которая определит адрес для вас

Сброс пароля на видеорегистратор polyvision проходит просто замечательно, тестировалось на двух моделях IP видеорегистраторах и AHD видеорегистраторах.

На вопрос как произвести сброс пароля на видеорегистратор можно дать почитать эту статью.

Так же можите воспользоваться нашей услугой по сбросу пароля БЕСПЛАТНО

Обновление устройств XM было рассмотрено в отдельной статье, здесь же я поделюсь дополнительными сведениями, которые могут оказаться полезными при восстановлении, когда что-то пошло не так (отключили свет в процессе обновления, была залита несовместимая прошивка или был другой сбой).

Подключаем UART

Общение с загрузчиком производится из консоли командами, которые подаются через специальный отладочный интерфейс — UART. В качестве консоли (терминала) удобнее использовать Putty (Kitty), хотя сгодится даже встроенный в Windows гипертерминал.

Чтобы иметь возможность слать команды из терминала, нам понадобится USB-UART преобразователь.

Самый распространённый — это преобразователь на базе микросхемы Prolific PL-2303HX. Для восстановления одного устройства его будет достаточно, но если вы профессионально занимаетесь ремонтом, лучше приобрести преобразователь на базе микросхемы FTDI FT232R, он более надёжный и не так подвержен помехам в линии.

Подключив UART преобразователь, получим в системе дополнительный последовательный COM порт, номер которого нужно узнать в диспетчере устройств. Этот номер указываем в программе-терминале, а также задаём другие параметры порта: скорость 115200, чётность нет, стоп. бит 1.

Включаем устройство и наблюдаем такую картинку:

Это лог загрузки. На короткое мгновение на экране мелькнёт приглашение Press Ctrl+C to stop autoboot. Нужно поймать этот момент и нажать комбинацию клавиш Ctrl+C, после чего мы попадаем в командный интерфейс загрузчика.

Сразу даём команду printenv , это сообщит исчерпывающую информацию о подопытном.

Нас пока интересуют два параметра:

ipaddr=192.168.1.10 — IP адрес устройства

serverip=192.168.1.107 — IP адрес нашего компьютера

их можно изменить командой setenv или подставить компьютеру IP адрес из serverip на время восстановления.

TFTP сервер

Поиграв с командами, вероятно, вы захотите пойти дальше и восстановить устройство.

Для этого нам понадобится ещё одна программа — TFTP сервер, я рекомендую tftpd32.

Устанавливаете его и настраиваете согласно картинке.

Бэкап — наше всё

Теперь подключаем нашу многострадальную камеру/регистратор к той же сети, что и компьютер, запускаем tftp сервер

Перед экспериментами обязательно нужно сделать резервную копию (дамп). Для этого нужно узнать размер flash памяти устройства. В этом нам поможет команда sf probe 0 .

Отсюда видно, что размер флеши — 8192кб, что составляет 0x800000h в шестнадцатеричной системе. (Для флеши 16384кб это число будет 0x1000000h).

Ещё понадобится узнать адрес доступной памяти. Дайте команду printenv и посмотрите переменную bootcmd= . В самом конце всегда присутствует bootm и адрес памяти. В нашем случае bootm 0x82000000 (бывают также 0x42000000)

Тогда команды для резервной копии будут такими:

| setenv serverip 192.168.1.101 | установка IP адреса нашего компьютера (не обязательно, если уже задали ему IP из serverip) |

| setenv ipaddr 192.168.1.10 | изменение IP адреса устройства (не обязательно, если находится в той же подсети, что и комп) |

| sf probe 0 | Обращение к SPI флеши |

| sf read 0x82000000 0x0 0x800000 | Копирование содержимого flash в оперативную память |

| tftp 0x82000000 dump.bin 0x800000 | Передача дампа на tftp сервер |

После чего в папке tftp сервера появится файл dump.bin, содержащий полную резервную копию.

Восстановление

Теперь нам понадобится файл прошивки под наше устройство. Надеюсь, вы записали номер устройства

из окошка Info, когда устройство ещё работало?

Скачиваем прошивку, открываем архиватором и извлекаем все файлы в папку tftp сервера (у меня r:\tftp).

Теперь осталось немного, даём в консоли следующие команды:

run dc

run du

run dr

run dw

После чего перезагружаем командой reset .

Обычно это позволяет восстановить работоспособность в случае порчи одного из модулей. Также может понадобится стереть все настройки (см. следующий абзац)

Если файлы не грузятся с tftp сервера (в консоли циклические попытки), то скорее всего мешает брандмауэр Windows — отключите его или добавьте tftpd32 в исключения.

Сброс пароля

Размеры mtd разделов

320K(boot) 327680 50000h

3520K(romfs) 3604480 370000h

2560K(user) 2621440 280000h

1152K(web) 1179648 120000h

320K(custom) 327680 50000h

320K(mtd) 327680 50000h

Адреса mtd разделов

0x000000-0x050000 : "boot"

0x050000-0x3c0000 : "romfs"

0x3c0000-0x640000 : "user"

0x640000-0x760000 : "web"

0x760000-0x7b0000 : "custom"

0x7b0000-0x800000 : "mtd"

Из таблицы нас интересует последний раздел — mtd. Как видно из bootargs, его размер 320кб, что составляет 50000h в шестнадцатеричной системе, а начальный адрес — 0x7b0000.

Здесь хранятся настройки устройства, и, самое важное, пароли пользователей. Если его стереть, то система пересоздаст этот раздел заново с настройками по умолчанию, и, соответственно, с пустыми паролями.

даём следующие команды:

sf probe 0

sf erase 0x7b0000 0x50000

reset

В новых прошивках появилась защита флешки от записи, поэтому сразу после sf probe 0 нужно давать ещё команду sf lock 0 , чтобы снять защиту.

Внимательный читатель может обратить внимание, что раздел mtd последний, и для его вычисления достаточно вычесть размер mtd 0x50000 из размера флешки 0x800000, получим те же 0x7b0000. Что ж, можно и так.

Хочу ещё раз напомнить, что это только пример, у вас будут другие цифры. Использование неправильных значений обязательно приведёт к порче устройства!

Слишком сложно!

Обновление устройств XM было рассмотрено в отдельной статье, здесь же я поделюсь дополнительными сведениями, которые могут оказаться полезными при восстановлении, когда что-то пошло не так (отключили свет в процессе обновления, была залита несовместимая прошивка или был другой сбой).

Подключаем UART

Общение с загрузчиком производится из консоли командами, которые подаются через специальный отладочный интерфейс — UART. В качестве консоли (терминала) удобнее использовать Putty (Kitty), хотя сгодится даже встроенный в Windows гипертерминал.

Чтобы иметь возможность слать команды из терминала, нам понадобится USB-UART преобразователь.

Самый распространённый — это преобразователь на базе микросхемы Prolific PL-2303HX. Для восстановления одного устройства его будет достаточно, но если вы профессионально занимаетесь ремонтом, лучше приобрести преобразователь на базе микросхемы FTDI FT232R, он более надёжный и не так подвержен помехам в линии.

Подключив UART преобразователь, получим в системе дополнительный последовательный COM порт, номер которого нужно узнать в диспетчере устройств. Этот номер указываем в программе-терминале, а также задаём другие параметры порта: скорость 115200, чётность нет, стоп. бит 1.

Включаем устройство и наблюдаем такую картинку:

Это лог загрузки. На короткое мгновение на экране мелькнёт приглашение Press Ctrl+C to stop autoboot. Нужно поймать этот момент и нажать комбинацию клавиш Ctrl+C, после чего мы попадаем в командный интерфейс загрузчика.

Сразу даём команду printenv , это сообщит исчерпывающую информацию о подопытном.

Нас пока интересуют два параметра:

ipaddr=192.168.1.10 — IP адрес устройства

serverip=192.168.1.107 — IP адрес нашего компьютера

их можно изменить командой setenv или подставить компьютеру IP адрес из serverip на время восстановления.

TFTP сервер

Поиграв с командами, вероятно, вы захотите пойти дальше и восстановить устройство.

Для этого нам понадобится ещё одна программа — TFTP сервер, я рекомендую tftpd32.

Устанавливаете его и настраиваете согласно картинке.

Бэкап — наше всё

Теперь подключаем нашу многострадальную камеру/регистратор к той же сети, что и компьютер, запускаем tftp сервер

Перед экспериментами обязательно нужно сделать резервную копию (дамп). Для этого нужно узнать размер flash памяти устройства. В этом нам поможет команда sf probe 0 .

Отсюда видно, что размер флеши — 8192кб, что составляет 0x800000h в шестнадцатеричной системе. (Для флеши 16384кб это число будет 0x1000000h).

Ещё понадобится узнать адрес доступной памяти. Дайте команду printenv и посмотрите переменную bootcmd= . В самом конце всегда присутствует bootm и адрес памяти. В нашем случае bootm 0x82000000 (бывают также 0x42000000)

Тогда команды для резервной копии будут такими:

| setenv serverip 192.168.1.101 | установка IP адреса нашего компьютера (не обязательно, если уже задали ему IP из serverip) |

| setenv ipaddr 192.168.1.10 | изменение IP адреса устройства (не обязательно, если находится в той же подсети, что и комп) |

| sf probe 0 | Обращение к SPI флеши |

| sf read 0x82000000 0x0 0x800000 | Копирование содержимого flash в оперативную память |

| tftp 0x82000000 dump.bin 0x800000 | Передача дампа на tftp сервер |

После чего в папке tftp сервера появится файл dump.bin, содержащий полную резервную копию.

Восстановление

Теперь нам понадобится файл прошивки под наше устройство. Надеюсь, вы записали номер устройства

из окошка Info, когда устройство ещё работало?

Скачиваем прошивку, открываем архиватором и извлекаем все файлы в папку tftp сервера (у меня r:\tftp).

Теперь осталось немного, даём в консоли следующие команды:

run dc

run du

run dr

run dw

После чего перезагружаем командой reset .

Обычно это позволяет восстановить работоспособность в случае порчи одного из модулей. Также может понадобится стереть все настройки (см. следующий абзац)

Если файлы не грузятся с tftp сервера (в консоли циклические попытки), то скорее всего мешает брандмауэр Windows — отключите его или добавьте tftpd32 в исключения.

Сброс пароля

Размеры mtd разделов

320K(boot) 327680 50000h

3520K(romfs) 3604480 370000h

2560K(user) 2621440 280000h

1152K(web) 1179648 120000h

320K(custom) 327680 50000h

320K(mtd) 327680 50000h

Адреса mtd разделов

0x000000-0x050000 : "boot"

0x050000-0x3c0000 : "romfs"

0x3c0000-0x640000 : "user"

0x640000-0x760000 : "web"

0x760000-0x7b0000 : "custom"

0x7b0000-0x800000 : "mtd"

Из таблицы нас интересует последний раздел — mtd. Как видно из bootargs, его размер 320кб, что составляет 50000h в шестнадцатеричной системе, а начальный адрес — 0x7b0000.

Здесь хранятся настройки устройства, и, самое важное, пароли пользователей. Если его стереть, то система пересоздаст этот раздел заново с настройками по умолчанию, и, соответственно, с пустыми паролями.

даём следующие команды:

sf probe 0

sf erase 0x7b0000 0x50000

reset

В новых прошивках появилась защита флешки от записи, поэтому сразу после sf probe 0 нужно давать ещё команду sf lock 0 , чтобы снять защиту.

Внимательный читатель может обратить внимание, что раздел mtd последний, и для его вычисления достаточно вычесть размер mtd 0x50000 из размера флешки 0x800000, получим те же 0x7b0000. Что ж, можно и так.

Хочу ещё раз напомнить, что это только пример, у вас будут другие цифры. Использование неправильных значений обязательно приведёт к порче устройства!

Слишком сложно!

Пост не для всех. Пишу сюда, чтобы такие же мученики как я нашли решение через поисковик (куда еще выложить не знаю, поэтому привет пикабу).

Знаете как бывает - мучаешься с какой-нибудь заковыркой, гуглишь, гуглишь - а ответ находится на каком-нибудь индийском форуме. Вот так и вышло.

Есть у меня камера видеонаблюдения с платой XM510 (работает через Xmeye) простенькая. Гаду китайцу не буду делать рекламу: вот такая

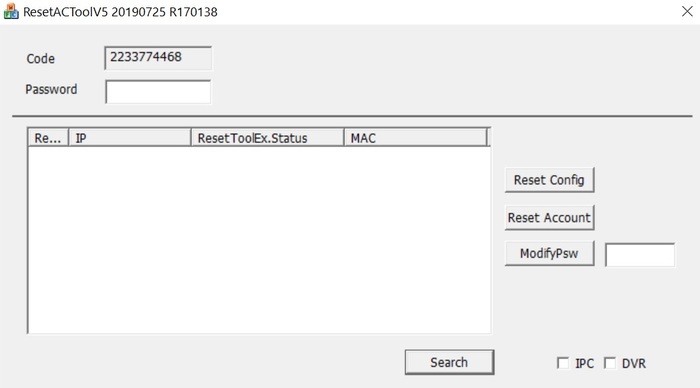

Я, находясь в 400 км от камеры тыкался в настройках и сдуру добавил ВСЕ IP АДРЕСА в черный список! То есть всё- капут. На нее не зайти, ничего не сделать. даже из локальной сети. Кнопки reset на ней нет. Пишу китайцу (переписка пару недель длилась). "Hi friend, the camera reset need use the TOOL". В итоге он присылает мне программу ResetACToolV5.

Там смысл-то простой. С компьютера той же локальной сети нажимаем поиск. Видим камеру. Нажимаем Reset Config и радуемся. Но не тут-то было! Программка изначально шла на китайском языке. Поковырявшись в файлах нашёл SimpChinese.lang. Блокнотом открыл - на английский всё перевел. Поэтому программу на английском выкладываю вот тут. А далее видите сверху password? Это - Master пароль. Он каждый раз при запуске программы разный! Зависит от Code. Два дня потратил на поиски решения, так как Китаец всякую фигню пишет "Hi friend, i have not set any password. did you set ?". Ну, придурок короче :)) Ничего от него не добился

Итак, что нужно чтобы сбросить вашу Xmeye камеру без кнопки RESET:

2) Запрещаем камере доступ в интернет (если был) - через настройки роутера например

3) открываем программу от имени админа, разрешаем доступ в домашнюю сеть

4) нажимаем Search, находим свою камthe

6) полученный пароль вставляем в программу и сбрасываем настройки

Понимаю, что данный способ подойдет далеко не всем , но если хотя бы одному спасет часы жизни - я буду рад :)

Ох уж эти бэкдоры в китайских камерах

Тема супер! Огромное спасибо друг! Сам уже неделю мучаю камеру себя и комп) ключевой сайт не раб ссылка может поможешь

Сисадминская примета: играться с файерволом на удаленном хосте - к дальней дороге.

Сайт по ссылке недоступен, есть аналоги?

Я тут случайно убут затер на такой камере. Что можно отпаять чтоб проц не стартовал при подключении программатора, а то мешает флеш записывать

Я так понимаю все эти камеры имеют часто одну и ту же начинку, хотя работают с разным софтом от продавца - ICSee или Yoosee. К сути - как перешить камеру под другого вендор? Случайно купил ‘не те’

Про видеонаблюдение. Техническое. №хх+1

Про структурную схему системы видеонаблюдения на IP камерах

Моё видение. С расшифровкой.

Картинка страшная, ибо чертежи по ночам я чертить не планирую. Спать хочется.

На приведенной схеме возможно поменять медиаконвертеры на SFP-модули, если стоят жирные коммутаторы. И вообще поменять оптику на гигабитные медные линии, если объект имеет небольшую площадь и все линии укладываются в 100м. (да, именно 100, хотя работает "100 мегабит" до 250 метров на специальных коммутаторах, снижающих скорость до 10 реальных)

Кабель: медный, кат.5е. Для помещений - комнатный белый (цветной), для улицы - черный с полиэтиленовой жесткой оболочкой. Для растяжки - со струной. Только медь: Cu, Copper, не композит: CCA, ССS и прочий гавнолин

Коммутаторы: POE с раздельным питанием на порты (у суперэконом коммутаторов при замыкании любого из портов, падает питание всего коммутатора). Если коммутаторы большие от 16 и более портов, то один порт обязательно гигабитный.

Центральный коммутатор без POE, зато все порты должны быть гигабитными.

И очень хорошо, если коммутаторы окажутся не нонейм и не Dlink дешевых серий.

Из дешевого хорошо показали себя телесиськи (Allied telesis) на 24+4 гигабитных порта

а) оптика. Не гирляндой. Каждый коммутатор (или куст коммутаторов в отдельном здании например) на отдельном волокне. Смерть одного волокна или медиаконвертера кладёт только 1 часть объекта. Количество волокон дублировано при наличии возможности: на каждой точке разварено 2 волокна: рабочее и резервное.

б) гигабитная медь: расстояние до 100м, качественный кабель. Актуально при небольших размерах объекта. Недопустимо строить гирлянды (когда стоят коммутаторы-повторители). Всё это однажды упадёт.

если быть честным, то любые камеры с поддержкой POE и адекватной начинкой. Иногда дешевый кЕтай с алишечки может работать лучше дорогих сертифицированных камер. Но, не уверен - не рискуй.

А он нужен для нескольких целей:

- посчитать нагрузку на пропускную способность кабеля (100 мегабит или 1000 мегабит между коммутаторами). Ниже расшифрую.

- Посчитать длины кабелей в отрезках, чтобы правильно распределить каждую бухту без остатков и обрезков.

- отдельный ИБП на каждой точке. Наличие заземления.

Если медь в роли магистрали (т.е. расстояния небольшие), строго общая линия питания всех ИБП: от 1 группы автоматов с 1 фазы. Т.е. питание берется там же, где запитан видеорегистратор.

Обоснование: личный опыт. Бывает перекос фаз или еще какая хрень, но если коммутаторы запитаны каждый х.з. откуда, то они обязательно виснут или теряют порты в грозы пачками.

Запитанные из одной точки порты почти не теряют.

Расчет пропускной способности:

- Видеорегистратора: самые жирные видеорегистраторы переваривают до 300 мегабит входящего трафика. Не забываем, что считать надо одновременно оба потока: основной и дополнительный. Дешевые серии могут обрабатывать от 40 до 180 мегабит. Это важно учесть.

Например, 32 камеры, поток 4 мегабита основной, 1 мегабит дополнительный. Итого 160 мегабит в CBR и ДО 160 мегабит в VBR. Если видеорегистратор умеет только 100 мегабит, то он "упадет" - начнет тормозить, глючить, терять изображение с камер. Необходим запас в 30-50% на непредвиденные расходы (коллизии, повтор пакетов и т.д.).

- Кабельной линии: гигабитная линия в реальности дает от 200 до 300 мегабит. В лабораторных условиях до 400, но Вы этого не получите. Ориентируйтесь на 200-250 реальных мегабит. 100-мегабитная линия в идеальных условиях дает 70 мегабит. В реальных, когда устройств в сети много, из-за коллизий скорость будет не выше 40-50 мегабит. Поэтому, 16 камер по 5 мегабит с каждой не будут стабильно работать на 100-мегабитном линке, хотя цифра 100 не достигается.

Что такое коллизии - читайте на Википедии.

Пожалуйста напомните, что еще я обещал рассказать.

Как поставить квартиру, офис на видеонаблюдение с вебкамеры.

Не планировал пилить пост, но меня попросили достаточно много народу.

Сразу скажу что рекламой этот пост не является, и забанить меня нельзя вот пруф.

И так, все на самом деле очень просто.

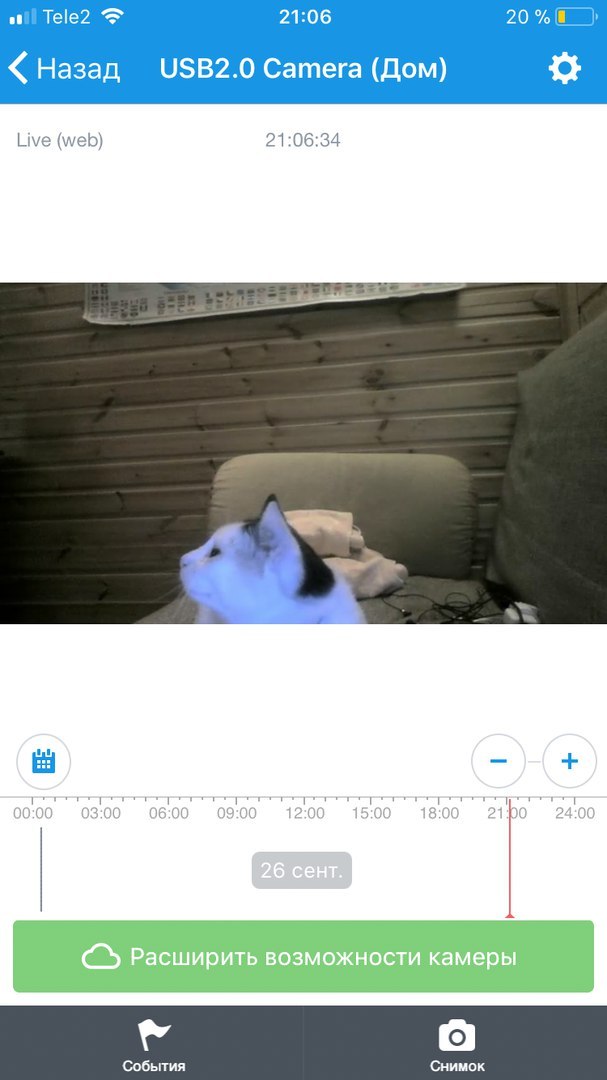

Нам понадобится программа ivideon, а точнее ее сервер клиент.

ru.ivideon.КОМ/programma-videonabljudenija/ (Поставьте нормальный com)

Скачивание и установку я показывать не стану, ибо это смогла даже моя мама.

После установки откроется клиент и нам нужно попасть в мастер настройки.

Для создания сервера и определений камер, жмем далее.

Прям в приложении проходим регистрацию, установив галочку (Для дома)

Приложение самостоятельно находит камеру на компе, в моем случае это ноут, и просит нажать кнопочку разрешить.

Ну и самое последнее что нам нужно сделать с компом, это указать путь куда будет сохранятся видео.

На последней вкладке я ставлю галочку для автоматической загрузки приложения при включении компа.

Далее нам нужен телефон.

Все максимально просто.

Качаем приложение Ivideon, и вводим логин и пароль которые вводили при регистрации в приложении.

Сразу открывается камера которая была подключена в приложении.

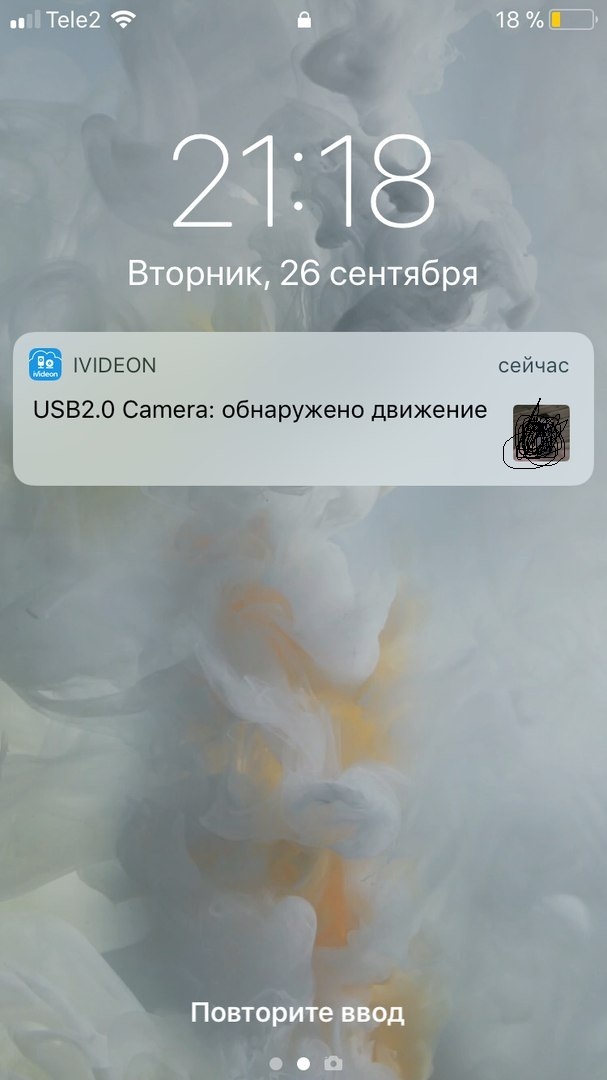

Мы может оставить комп включенным, и смотреть что происходит дома, в случае если было зафиксировано движение, камера начинает запись на hdd и вам сразу приходит уведомление на телефон

Так-же уведомление приходит если камера отключилось, или включилась.

На компе программа может быть запущена в фоновом режиме.

Анонимность в интернете своими руками. Подключение клиентов к SoftEther VPN Server

Начало про настройку сервера тут и тут.

В предыдущей статье мы установили и настроли SoftEther VPN Server. Теперь подключим к нему клиентов.

Откроем страницу загрузок SoftEther и укажем следующие параметры:

Скачем клиент по полученной ссылке и запустим установку. Выберем устанавливаемый компонент:

В остальных окнах со всем соглашаемся. После установки будет запущен менеджер подключений.

Придумаем ему любое название

Создание адаптера займет некоторое время

Разберём по шагам:

1. Любое название для этого соединения.

2. Выбираем аутентификацию по сертификатам.

3. Указываем то имя пользователя, которое мы указали при настройке сервера.

4. После нажатия кнопки указываем сертификаты, которые были созданы при настройке сервера (сначала открытый, потом закрытый).

6. Вписываем имя сервера, которое мы указали при настройке Dynamic DNS или IP-адрес нашей VPS.

7. Порт подключения 443.

8. Имя виртуального хаба. Если все настройки до этого правильные, его имя будет подтянуто с сервера и появится в выпадающем списке.

Появится строчка с нашим соединением

Щелкнем по нему двойным кликом. Если всё хорошо, то появится соответствующее уведомление

Все, ваш компьютер подключен к VPN.

Теперь настроим наш смартфон.

Жмём ОК. Пользователь создан.

Теперь берём смартфон на Android. Открываем настройки.

Внизу окна кнопка с плюсиком. Жмём её.

Название сети — любое понятное вам имя.

Общий ключ IP Sec указываем тот, который мы вписывали при настройке сервера вот в этом окне

В дополнительных настройках указываем следующее

В списке появится наше подключение

Жмем на него и вводим имя пользователя и пароль. Мы их настраивали выше.

Если всё сделано без ошибок, смартфон подключиться. Вверху экрана появится ключик. Скорее всего андроид предупредит вас, что соединение может отслеживаться VPN сервером. Это нормально. Сервер-то наш.

Для IOS настройки абсолютно такие же. И точно также вы можете подключить любое устройство с поддержкой L2TP/IPSec PSK

Анонимность в интернете своими руками. Установка и настройка SoftEther VPN Server (Часть2)

Пробуем запустить dnsmasq

и смотрим состояние

Должно быть типа такого:

Если не так, то смотрим в лог /var/log/messages

Если есть ошибка "warning: interface tap_softether does not currently exist", то либо вы ошиблись где-то в настройках ранее, либо не запущен VPN-сервер. Как запустить, написано выше.

Если ошибка "failed to bind DHCP server socket: Address already in use", то смотрим вывод команды

Скорее всего увидим что-то типа:

Видим, что висит процесс dnsmasq и занимает интерфейс. Запоминаем число перед /dnsmasq (в моём случае это 19819) и используем его в команде

После этого пробуем

Всё должно стать хорошо.

Теперь открываем наш скрипт запуска VPN-сервера /etc/rc.d/init.d/sevpnserver и редактируем по образцу (можно просто очистить содержимое и вставить отсюда):

По традиции скрипты и конфиги с нормальным форматированием здесь

Добавим скрипт в автозагрузку

Проверить, что скрипт добавился можно командой

В выводе команды должна присутствовать строчка

Теперь идём в статью про файрволл и маршрутизацию и делаем всё, как там написано, но с единственным отличием: содержимое файла ipt-set взять указанное ниже.

В переменную IP_EXT вместо 123.123.123.123 вписываем IP-адрес своего VPS.

Читайте также: