В системе управления водитель автомобиль передачу управляющих воздействий обеспечивает

д) поведение объекта управления влияет на после довательность прямых управляющих воздейст вий.

д) зеркало заднего обзора.

7. Найдите соответствие

I. Хранение информации | А. извлечение хранимой информации |

II. Обработка информации | Б. способ распространения информации во време ни |

III. Поиск информации | В. преобразования из одного вида в другой в соот ветствии с формальными правилами |

8. Измерение на метеостанции температуры воздуха, атмосферного давления, скорости ветра представ ляет собой процесс:

а) хранения информации;

б) передачи информации;

в) защиты информации;

г) получения информации;

д) использования информации.

9. Основой процесса управления в обществе выступает:

а) целенаправленная обработка информации;

б) процесс передачи информации;

в) информация о состоянии управляемого объекта;

г) информация о состоянии окружающей среды;

д) принципы управления.

10. Замкнутая система управления отличается от разомкнутой:

а) присутствием в ней объекта управления;

б) числом взаимосвязанных элементов;

в) наличием одного или нескольких каналов об ратной связи;

г) отсутствием управляющих воздействий;

д) наличием средств управления.

11. Хранение информации невозможно без:

в) библиотек, архивов;

г) носителя информации;

д) печатной продукции (книг, газет, фотографий).

12. Канал связи- это:

а) совокупность устройств, обеспечивающих при ем информации при ее передаче;

г) носитель информации;

д) совокупность технических устройств, обеспечи вающих передачу и прием сигнала от источника к получателю.

13. Система регулирования дорожным движением с использованием исключительно светофоров и до рожных знаков:

а) строго говоря, не может рассматриваться в каче стве системы управления;

б) представляет собой замкнутую систему управле ния;

в) может рассматриваться как пример разомкну той системы управления;

г) включает в себя несколько каналов обратной связи;

д) функционирует на основе преобразования и це ленаправленной обработки информации о состо янии дорожного движения.

д) зеркало заднего обзора.

15. Автоматизированная обработка информации:

а) возможна без наличия строгих формальных пра вил ее обработки;

б) возможна только при наличии строгих форма льных правил ее обработки;

в) осуществима только при условии семантической значимости обрабатываемой информации;

г) возможна только в том случае, если она предста-вима в виде аналогового сигнала;

д) невозможна в принципе.

16. Алгоритмом управления называется:

а) совокупность правил, в соответствии с которы ми информация, поступающая в управляющее устройство, перерабатывается в сигналы управ ления;

б) установление наилучшего в определенном смыс ле режима работы управляемого объекта;

в) регулирование параметров управляемой систе мы вблизи некоторых неизменных заданных значений;

г) поддержание как можно более точного соответ ствия некоторого управляемого параметра;

д) произвольное воздействие на объект управле ния.

17. Канал обратной связи в замкнутой системе управ ления предназначен для:

а) передачи управляющих воздействий от управ ляющей подсистемы к объекту управления;

б) кодирования информации, поступающей к объ екту управления;

в) трансляции информации об окружающей среде;

г) передачи информации о состоянии управляемой подсистемы;

д) организации взаимодействия системы управле ния в целом с окружающей средой.

18. Современный прием борьбы с потерей информации заключается в

б) усилении защитных экранов от помех;

19. Какие системы НЕ относятся к искусственным

б) живой природы;

20. Найдите соответствие

I. набор данных | А. Это то поле записи, по значению которо го происходит поиск. |

II. ключ поиска | Б. Это то условие, которому должно удовлетворять значение ключа поиска в искомой запи си |

III. критерий поиска | В. Это вся совокупность данных, среди которых осуществляется поиск |

21. Как можно квалифицировать взлом чужой информационной системы с целью наживы?

а) как компьютерную войну;

б) как компьютерное преступление;

в) как нарушение авторских прав;

г) как нарушение свободной личности.

22. Как называется наука о создании безопасных методов связи, о создании стойких (устойчивых к взлому) шифров (тайнописи)

23. Система - это сложный объект, состоящий из

г) взаимосвязанных элементов.

Время выполнения 15 минут

Правильное выполнение 7 и 20 заданий оценивается в 2 балла, остальные по 1 баллу.

Система оценивания

2 Смотреть ответы Добавь ответ +10 баллов

Ответы 2

1.4) 2. я не особо догнал вопрос, так что из моего толкования "чем лучше разжеваны примеры , тем лучше" либо 1) либо 3) 3.4) 4.2) 5.2) или 3) (фактически - вопрос звучит как "зачем результаты заносят в базу данных (отслеживают)") 6.1) 7. вот тут я не в курсе : / 8.2) 9. тут я тоже не знаю 10.1) 11.2) 12.4) 13.1) 14.4) 15. хезе удачи

Другие вопросы по Информатике

Python по формуле брокка идеальный вес для мужчин = (рост в сантиметрах - 100)×1.15 идеальный вес для женщин =(рост в сантиметрах - 110)×1.15 прльзователь должен ввести свое имя, р.

1. определите количество информации, получаемой при бросании монетки, с вероятностного подхода. 2. определите количество информации, получаемой при бросании двух игральных кубиков.

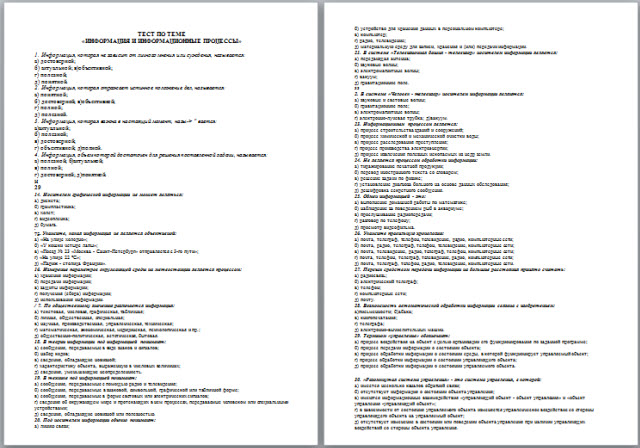

Тест по теме Информация и информационные процессы 10 класс.

Содержимое разработки

ТЕСТ ПО ТЕМЕ

1. Информация, которая не зависит от личного мнения или суждения, называется:

б) актуальной; в)объективной;

2. Информация, которая отражает истинное положение дел, называется:

б) достоверной; в)объективной;

3. Информация, которая важна в настоящий момент, назы- " вается:

г) объективной; д)полной.

4. Информация, объем которой достаточен для решения поставленной задачи, называется:

а) полезной; б)актуальной;

г) достоверной; д)понятной.

14. Носителем графической информации не может являться:

75. Укажите, какая информация не является объективной:

16. Измерение параметров окружающей среды на метеостанции является процессом:

а) хранения информации;

б) передачи информации;

в) защиты информации;

г) получения (сбора) информации;

д) использования информации.

/ 7. По общественному значению различается информация:

а) текстовая, числовая, графическая, табличная;

б) личная, общественная, специальная;

в) научная, производственная, управленческая, техническая;

г) математическая, экономическая, медицинская, психологическая и пр.;

д) общественно-политическая, эстетическая, бытовая.

18. В теории информации под информацией понимают:

в) сведения, обладающие новизной;

г) характеристику объекта, выраженную в числовых величинах;

д) сведения, уменьшающие неопределенность.

19. В технике под информацией понимают:

г) сведения об окружающем мире и протекающих в нем процессах, передаваемые человеком или специальными устройствами;

д) сведения, обладающие новизной или полезностью.

20. Под носителем информации обычно понимают:

б) устройство для хранения данных в персональном компьютере;

г) радио, телевидение;

д) материальную среду для записи, хранения и (или) передачи информации.

а) передающая антенна;

б) звуковые волны;

в) электромагнитные волны;

д) гравитационное поле.

а) звуковые и световые волны;

б) гравитационное поле;

в) электромагнитные волны;

г) электронно-лучевая трубка; д)вакуум.

23. Информационным процессом является:

а) процесс строительства зданий и сооружений;

б) процесс химической и механической очистки воды;

в) процесс расследования преступления;

г) процесс производства электроэнергии;

д) процесс извлечения полезных ископаемых из недр земли.

24. Не является процессом обработки информации:

а) тиражирование печатной продукции;

б) перевод иностранного текста со словарем;

в) решение задачи по физике;

г) установление диагноза больного на основе данных обследования;

25. Обмен информацией - это:

а) выполнение домашней работы по математике;

б) наблюдение за поведением рыб в аквариуме;

в) прослушивание радиопередачи;

г) разговор по телефону;

д) просмотр видеофильма.

26. Укажите правильную хронологию:

а) почта, телеграф, телефон, телевидение, радио, компьютерные сети;

б) почта, радио, телеграф, телефон, телевидение, компьютерные сети;

в) почта, телевидение, радио, телеграф, телефон, компьютерные сети;

г) почта, телефон, телеграф, телевидение, радио, компьютерные сети;

д) почта, телеграф, телефон, радио, телевидение, компьютерные сети.

27. Первым средством передачи информации на большие расстояния принято считать:

б) электрический телеграф;

г) компьютерные сети;

28. Возможность автоматической обработки информации связана с изобретением:

д) электронно-вычислительных машин.

а) процесс воздействия на объект с целью организации его функционирования по заданной программе;

б) процесс передачи информации о состоянии объекта;

в) процесс обработки информации о состоянии среды, в которой функционирует управляемый объект;

г) процесс обработки информации о состоянии управляющего объекта;

д) процесс обработки информации о состоянии управляемого объекта.

а) имеется несколько каналов обратной связи;

б) отсутствует информация о состоянии объекта управления;

г) в зависимости от состояния управляемого объекта изменяется управленческое воздействие со стороны управляющего объекта на управляемый объект;

д) отсутствует изменение в состоянии или поведении объекта управления при наличии управляющих воздействий со стороны объекта управления.

31. Замкнутая система управления отличается от разомкнутой:

а) наличием объекта управления;

б) отсутствием управляющих воздействий;

в) наличием одного или нескольких каналов обратной связи;

г) отсутствием объекта управления;

д) отсутствием органов управления.

32. Канал обратной связи в замкнутой системе управления предназначен:

а) для осуществления объектом управления управляющих воздействий;

б) для кодирования информации, поступающей к объекту управления;

в) для получения информации об окружающей среде;

г) для информационного взаимодействия управляющего и управляемого объектов в системе управления;

д) для организации взаимодействия объекта управления с окружающей средой.

33. Автоматическое управление - это:

а) управление объектом, осуществляемое без участия человека;

б) управление с помощью специальных датчиков;

в) оптимальный процесс управления;

г) управление с обратной связью;

д) управление без обратной связи.

а) колеса автомобиля; б)спидометр;

д) зеркало заднего обзора.

г) колеса автомобиля;

д) зеркало заднего обзора.

а) увеличение количества избыточной информации, цирку лирующей в обществе;

б) возрастание роли средств массовой информации;

в) массовое использование информационных и коммуникаци онных технологий во всех областях человеческой деятельности;

г) массовое использование компьютеров;

д) введение изучения информатики во все учебные заведе ния страны.

7. Основная причина перевода информационных ресурсов человечества на электронные носители:

а) политика правительств наиболее развитых стран;

б) объективная потребность в увеличении скорости обработки информации;

в) погоня за сверхприбылями организаций, осуществляющих свою деятельность в сфере информационных технологий;

г) политика производителей компьютеров с целью подавления конкурентов;

д) рост стоимости бумаги вследствие экологического кризиса.

а) понимание закономерностей информационных процессов;

б) умение работать с различными источниками информации;

в) владение основами компьютерной грамотности;

г) применение компьютерных информационных технологий в практической деятельности;

д) все перечисленное выше.

39. Первая машина с использованием программного управления вычислительными процессами была разработана:

д) Дж. фон Нейманом.

40. ЭВМ третьего поколения:

а) имели в качестве элементной базы полупроводниковые элементы; использовались алгоритмические языки программирования;

б) имели в качестве элементной базы электронные лампы; программировались в машинных кодах;

в) имели в качестве элементной базы сверхбольшие ни к тральные схемы, обладали способностью воспринимать тки звуковую информацию;

г) имели в качестве элементной базы большие интегральные схемы, микропроцессоры, отличались способностью обрабатывать различные виды информации;

д) имели в качестве элементной базы интегральные схемы, отличались возможностью доступа с удаленных терминалов.

Ответы к тестовым заданиям

/. К негативным последствиям развития современных информационных и коммуникационных технологий можно отнести:

а) формирование единого информационного пространства;

б) работу с информацией, она становится главным содержанием профессиональной деятельности;

в) организацию свободного доступа каждого человека к информационным ресурсам человеческой цивилизации;

г) широкое использование информационных технологий во всех сферах человеческой деятельности;

д) доступность личной информации для общества и государства, вторжение информационных технологий в частную жизнь людей.

а) целенаправленное и эффективное использование информации во всех областях человеческой деятельности на основе современных информационных и коммуникационных технологий;

б) увеличение избыточной информации, циркулирующей в обществе;

в) увеличение роли средств массовой информации;

г) введение изучения информатики во все учебные заведения страны;

д) организацию свободного доступа каждого человека к информационным ресурсам человеческой цивилизации.

3. Развитый рынок информационных продуктов и услуг, изменения в структуре экономики, массовое использование информационных и коммуникационных технологий являются признаками:

а) информационной культуры;

б) высшей степени развития цивилизации;

в) информационного кризиса;

г) информационного общества;

д) информационной зависимости.

4. Методы обеспечения информационной безопасности делятся на (указать неправильный ответ):

д) все перечисленные выше.

5. Обеспечение защиты информации проводится конструкторами и разработчиками программного обеспечения в следующих направлениях (указать неправильный ответ):

а) защита от сбоев работы оборудования;

б) защита от случайной потери информации;

в) защита от преднамеренного искажения;

г) разработка правовой базы для борьбы с преступлениями в сфере информационных технологий;

д) защита от несанкционированного доступа к информации.

6. Компьютерные вирусы - это:

б) программы, которые пишутся хакерами специально для нанесения ущерба пользователям ПК;

в) программы, являющиеся следствием ошибок в операционной системе;

д) вирусы, сходные по природе с биологическими вирусами.

7. Отличительными особенностями компьютерного вируса являются:

а) значительный объем программного кода;

б) способность к самостоятельному запуску и многократному копированию кода;

в) способность к созданию помех корректной работе компьютера;

г) легкость распознавания;

8. Какой из нормативно-правовых документов определяет перечень объектов информационной безопасности личности, общества и государства и методы ее обеспечения?

а) Уголовный кодекс РФ;

б) Гражданский кодекс РФ;

в) Доктрина информационной безопасности РФ;

г) постановления Правительства РФ;

д) Указ Президента РФ.

9. Что не относится к объектам информационной безопасности Российской Федерации?

а) Природные и энергетические ресурсы;

б) информационные ресурсы всех видов;

в) информационные системы различного класса и назначения, информационные технологии;

г) система формирования общественного сознания;

д) права граждан, юридических лиц и государств на получение, распространение, использование и защиту информации и интеллектуальной собственности.

10. Какие действия в Уголовном кодексе РФ классифицируются как преступления в компьютерной информационной сфере?

а) Неправомерный доступ к компьютерной информации;

б) создание, использование и распространение вредоносных программ для ЭВМ;

в) умышленное нарушение правил эксплуатации ЭВМ и их сетей;

г) все перечисленное выше;

11. Какой законодательный акт регламентируй

ния в области защиты авторских и имущественных при* я ласти информатизации?

а) Доктрина информационной безопасности РФ;

г) Указ Президента РФ;

12. Какой законодательный акт регулирует отношения в области защиты информационных ресурсов (личных и общественных) от искажения, порчи и уничтожения?

д) Указ Президента РФ.

13. Какой закон содержит гарантии недопущения сбора, хранения, использования и распространения информации о частной жизни граждан?

а) Указ Президента РФ;

д) Доктрина национальной безопасности РФ.

14. Для написания самостоятельной работы вы скопировали из Интернета полный текст нормативно-правового акта. Нарушили ли вы при этом авторское право?

а) Да, нарушено авторское право владельца сайта;

б) нет, так как нормативно-правовые акты не являются объектом авторского права;

в) нет, если есть разрешение владельца сайта;

г) да, нарушено авторское право автора документа;

д) нет, если истек срок действия авторского права.

15. Можно ли разместить на своем сайте в Интернете опубликованную в печати статью какого-нибудь автора?

а) Можно, с указанием имени автора и источника заимствования;

б) можно, с разрешения и автора статьи и издателя;

в) можно, но исключительно с ведома автора и с выплатой ему авторского вознаграждения;

г) можно, поскольку опубликованные статьи не охраняются авторским правом;

д) можно, с разрешения издателя, выпустившего в свет данную статью, или автора статьи.

16. Что необходимо указать при цитировании статьи, размещенной на чьем-то сайте?

а) Имя автора, название статьи, адрес сайта, с которого заимствована статья;

б) адрес сайта и имя его владельца;

в) имя автора и название статьи;

г) электронный адрес сайта, с которого заимствована статья;

д) название статьи и название сайта.

/ 7. Можно ли использовать статьи из разных журналов и газет на политические, экономические, религиозные или социальные темы для подготовки учебного материала?

б) да, получив согласие правообладателей;

в) да, указав источники заимствования;

г) да, не спрашивая согласия правообладателей, но с обязательным указанием источника заимствования и имен авторов;

д) да, указав ФИО авторов и название статей.

18. Считается ли статья, обнародованная в Интернете, объектом авторского права?

а) Нет, если статья впервые обнародована в сети Интернет;

б) да, при условии, что эта же статья в течение 1 года будет опубликована в печати;

в) да, так как любая статья является объектом авторского права как произведение науки или литературы;

г) да, если указан год первого опубликования;

д) да, если автор использует знак охраны авторского права.

19. В каких случаях при обмене своими компьютерными играми с другими людьми не будут нарушаться авторские права?

а) Если экземпляры этих компьютерных игр были выпущены в свет и введены в гражданский оборот с согласия автора;

б) если обладатели обмениваемых экземпляров компьютерных игр приобрели их по договору купли-продажи/мены;

в) если одновременно соблюдены условия, указанные в пунктах а) и б);

г) если они распространяются путем сдачи в прокат;

д) если автору выплачивается авторское вознаграждение.

20. В каких случаях правомерно используются фотографии из коллекции одного из интернет-сайтов для иллюстрирования своего материала, подготавливаемого в образовательных целях?

а) Если тематика фотосюжетов соответствует теме всего материала;

б) в любом случае, так как факт размещения фотографии в Интернете означает согласие автора на ее дальнейшее свободное использование;

Читайте также: