Как узнать мак адрес видеорегистратора

У каждого устройства в сети есть MAC-адрес: уникальная комбинация цифр и букв длиной 48 символов. Есть много способов его узнать — все они в нашей статье.

У любого устройства, способного подключиться к глобальной сети, есть специальный идентификатор, который называется MAC-адрес. Зачастую он нужен для настройки сетевого подключения. MAC-адрес является одной из основных характеристик сетевого адаптера, поэтому информация о нём содержится во множестве инструментов, встроенных в операционную систему.

Если для настройки оборудования вас просят прописать (или назвать) MAC-адрес, нужно для начала его найти. Вот как это сделать.

Как найти MAC-адрес через командную строку

Это самый простой метод. Нажимаем комбинацию клавиш Win + R и в появившемся меню вводим cmd. После подтверждения запустится командная строка. Вводим getmac. Отобразится физический адрес, который и является MAC-адресом. Для более подробной информации можно воспользоваться командой ipconfig /all.

Таким образом вы сможете узнать модель сетевого адаптера, конфигурацию основных параметров оборудования, ip-адрес маршрутизатора и другую информацию. Последний, кстати, пригодится, если вы собираетесь осуществлять настройку подключения или Wi-Fi сети.

Как узнать MAC-адрес в сведениях о системе

Практически всю информацию о компьютере и установленных комплектующих можно найти в специальной утилите, встроенной в операционную систему. Для её запуска потребуется нажать уже знакомую комбинацию клавиш Win + R и ввести команду msinfo32. Появится окно программы. Нас интересует раздел Компоненты > Сеть > Адаптер.

В самом низу мы найдём MAC-адрес. Также здесь можно обнаружить и другие полезные данные. Например, версию BIOS, тип и разрядность операционной системы, сообщения об ошибках Windows и многое другое. В случае, если вам нужна какая-либо информация о ПК, рекомендуем в первую очередь заглядывать сюда. Скорее всего, вы найдёте в этой программе то, что вам нужно.

Что такое Mac-адрес. Почему у одного компьютера их может быть несколько

Чтобы прописать в сетевых настройках ПК или роутера тот мак, который нравится провайдеру, сначала придется его определить. Как это сделать, выясним дальше.

Как узнать мак адрес устройств

Компьютера и ноутбука под Windows

Чтобы узнать мак адрес компьютера на базе Windows, выполните следующее:

- Запустите любым способом командную консоль или PowerShell.

- Вбейте в нее инструкцию ipconfig -all и нажмите клавишу подтверждения.

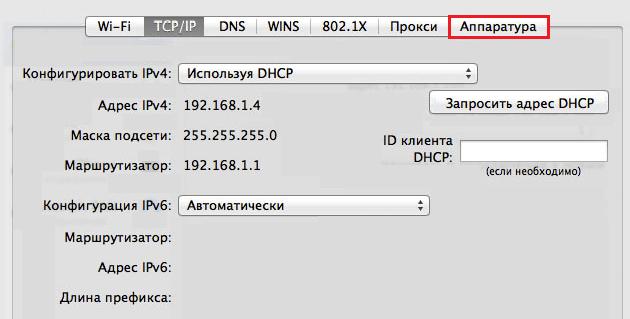

iMac и Macbook

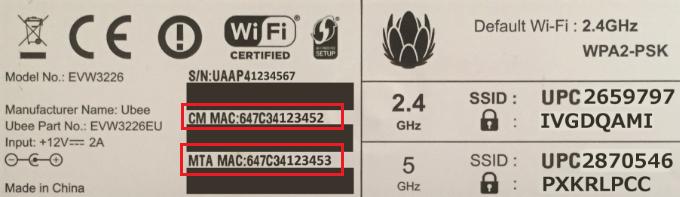

Роутера

Физические адреса других интерфейсов, как правило, несложно отыскать в настройках. Так, продукты TP Link отображают их на первой же странице:

Asus RT-N тоже:

На прочих прошивках Asus и на других моделях роутеров сведения о маке могут находиться в иных местах, например, в разделах настройки беспроводной и проводной сетей.

Телефона и планшета

Как изменить Mac-адрес

Windows

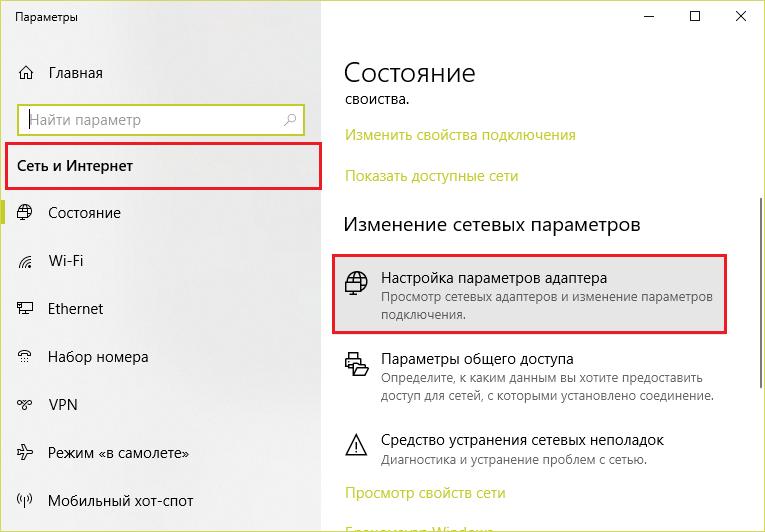

На ПК и ноутбуках под управлением Windows для изменения mac достаточно средств самой системы. Но при условии, что эту возможность поддерживает драйвер сетевого адаптера.

Порядок действий:

Если в списке свойств нет вышеуказанного параметра, значит, драйвер адаптера не поддерживает изменение.

Инструкция выглядит так:

Вместо двенадцати нулей напишите новый мак-адрес без пробелов, дефисов и других символов.

Кстати, изменить mac на компьютере с Windows можно и в BIOS, но только с помощью специального сервисного софта, который не предназначен для простых пользователей.

Mac OS X

Смена мак-адреса на компьютерах Apple производится всё через тот же терминал, который помог его узнать. Достаточно выполнить в терминале команду: sudo ifconfig en0 ether 00:00:00:00:00:00 .

Android

Чтобы сменить mac-адрес на телефоне или планшете под Android, необходимы права root и специальный софт. Для устройств на базе процессоров MediaTek удобно использовать бесплатную сервисную утилиту MTK Engineering Mode.

Второй способ изменения мака доступен владельцам девайсов на процессорах других производителей, но, к сожалению, и он работает не на всех устройствах. Кроме того, придется установить платную утилиту Root Explorer.

- Запустите Root Explorer и перейдите в каталог /data.

- Найдите и откройте в любом редакторе текстовый файл с именем .nvmac.info. Если его нет, создайте. Чтобы создать и сохранить объект в этом каталоге, необходимо активировать права R/W (на чтение и запись)

- Пропишите в .nvmac.info новый мак-адрес, разделяя пары цифр двоеточиями.

- Откройте через меню окно разрешений этого файла и отметьте права на чтение для всех.

Роутеры

Процедура изменения мак-адреса на роутерах называется клонированием. Она так названа потому, что вместо заводского мака роутера система подставляет мак компьютера, который к нему подключен. Однако вы можете прописать вместо клона и любой и другой адрес.

Методика клонирования физического адреса на аппаратах разных марок и моделей почти одинакова. Отличия лишь в интерфейсе прошивки.

Как опознать производителя устройства по маку

Услуги определения производителя по mac предоставляют различные интернет-сервисы. Ниже приведен их неполный список:

Как видно на скриншоте, это устройство марки TP-Link, произведенное в Китае.

- если видеорегистратор находится в составе локальной сети (ЛВС) предприятия, с него может начаться атака на другие компьютеры сети, похищение кодов банковских карт, паролей, организация доступа к бухгалтерии и т.д.;

- видеорегистратор и другие взломанные устройства локальной сети могут использоваться злоумышленниками в качестве ботов, рассылающих спам или участвующих в DOS-атаках;

- на видеорегистраторе могут запускаться совсем другие вычислительные задачи за счет понижения его производительности в части исполнения своих основных функций.

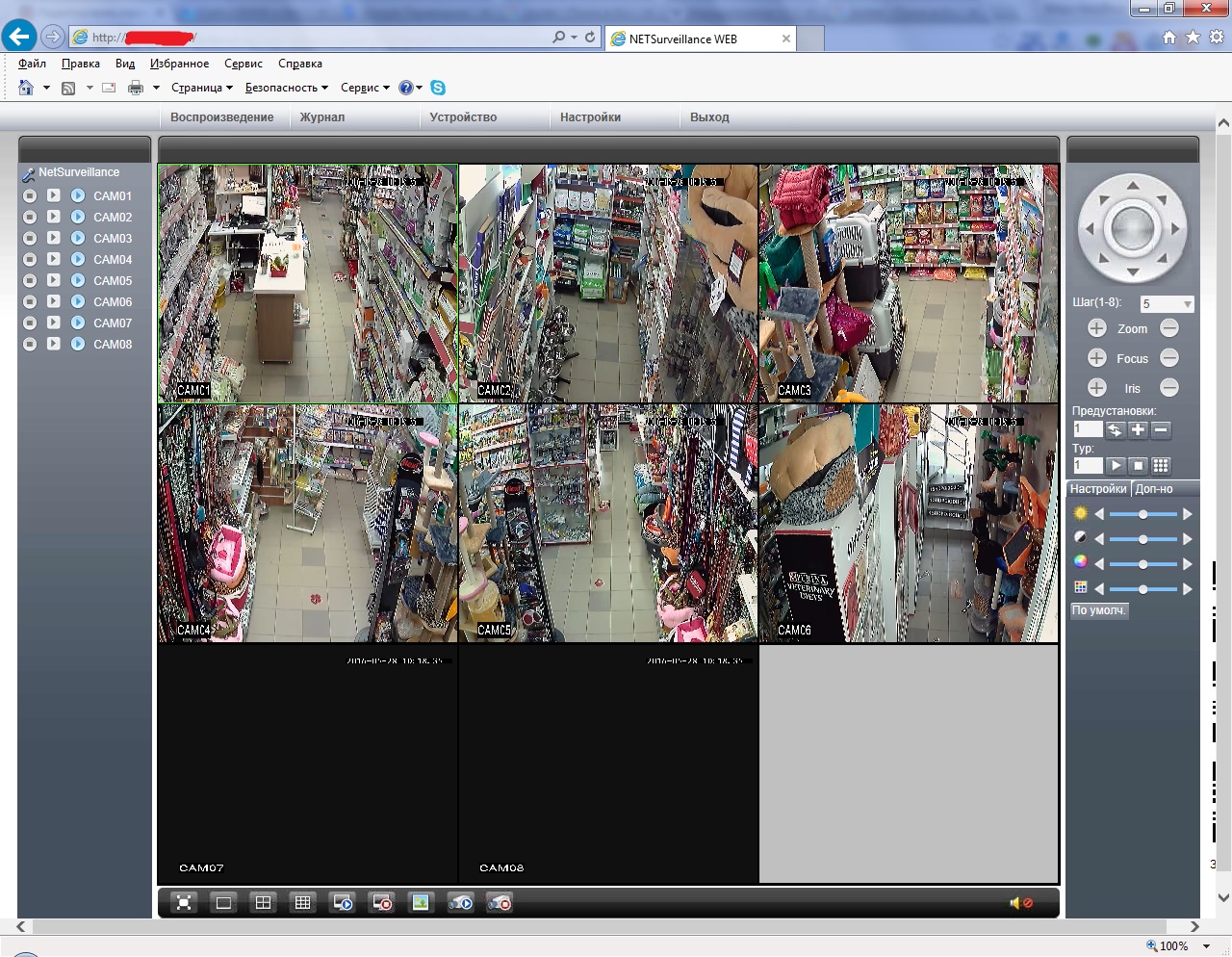

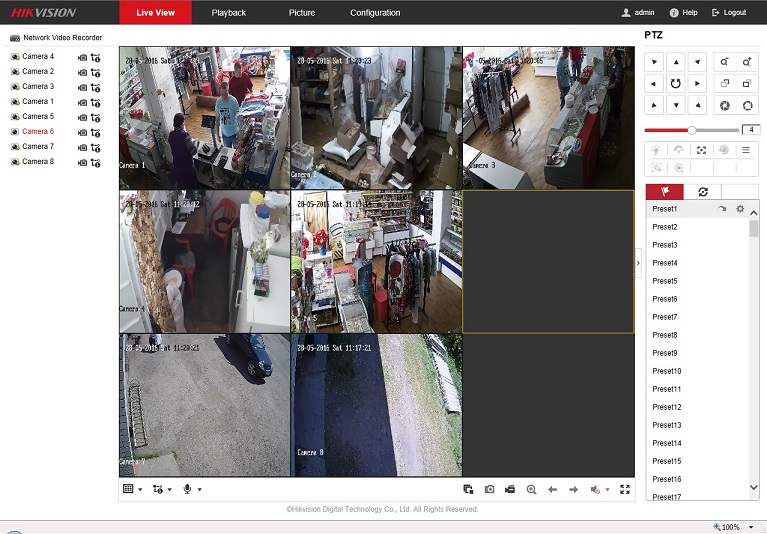

Вот конкретный пример сетевого раздолбайства. Недавно занимался как раз организацией доступа к клиентскому видеорегистратору из Сети, ошибся на 1 цифру в наборе адреса и увидел вот такую менюху:

Дополнение от 07.06.2017

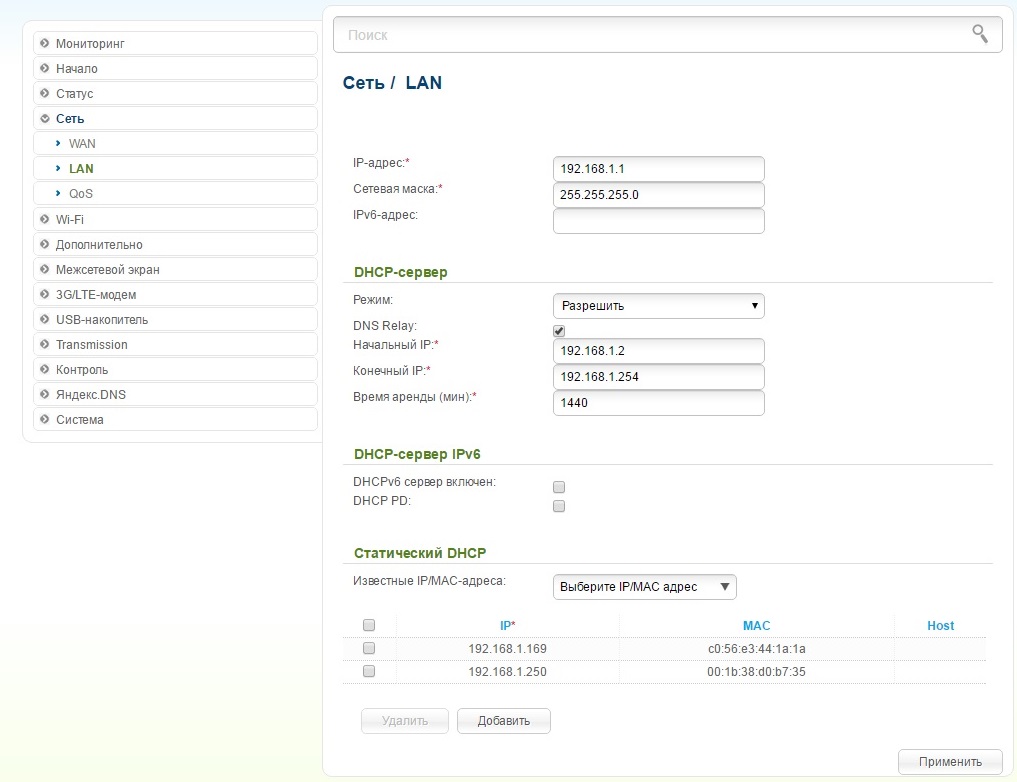

- Подключенный к Интернету роутер с внешним IP-адресом, допустим, 22.33.144.155, к которому по локальной сети прицеплен наш регистратор. Внутренний (локальный) айпишник роутера: 192.168.1.1, пароль по умолчанию admin, логин admin. В роутере задействован режим DHCP, т.е. он раздаёт адреса устройствам в локальной сети (динамические IP-адреса).

- Видеорегистратор, подключенный к роутеру, имеет статический адрес 192.168.1.169, мы хотим сохранить его статическим, а не получать его от роутера.

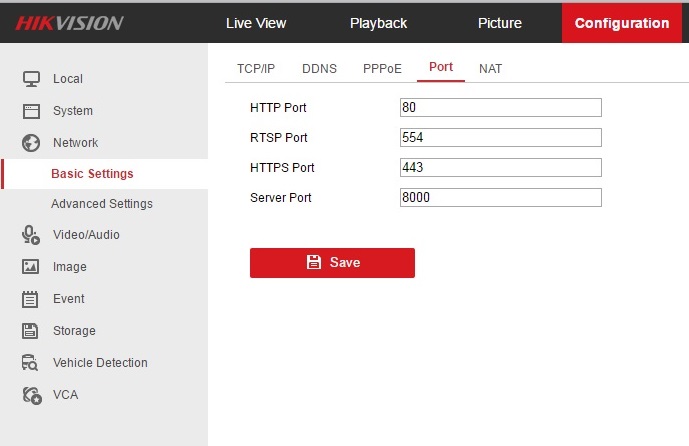

Здесь нам интересен в первую очередь порт сервера (server port): значение по умолчанию 8000, я его не стал менять, там других устройств в ЛВС нет, ни с кем не пересечётся. Можно изменить на любое значение от 2000 до 8000.

Всё, теперь пошли настраивать роутер.

Подключаемся с ноута или компа к роутеру, набрав его локальный адрес 192.168.1.1 Набираем пароль по умолчанию (админ-пусто). Ну вот что-то такое:

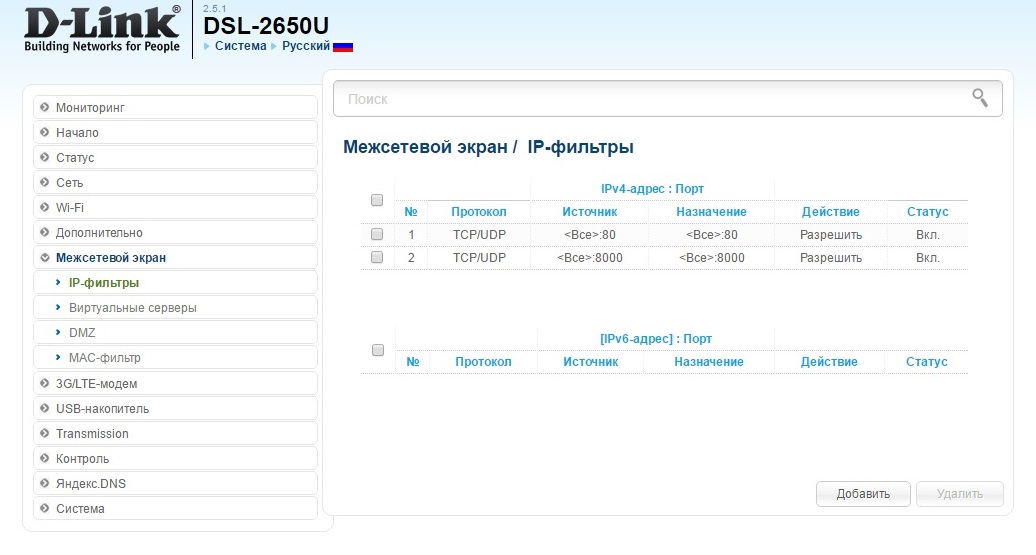

Добавляем фильтры со значениями:

порты: 8000 и в источниках и в назначении,

Т.е. мы разрешили гонять через роутер туда-сюда данные по протоколам TCP и UDP. Я тут ещё и 80 порт затолкал, это для работы через веб-интерфейс по

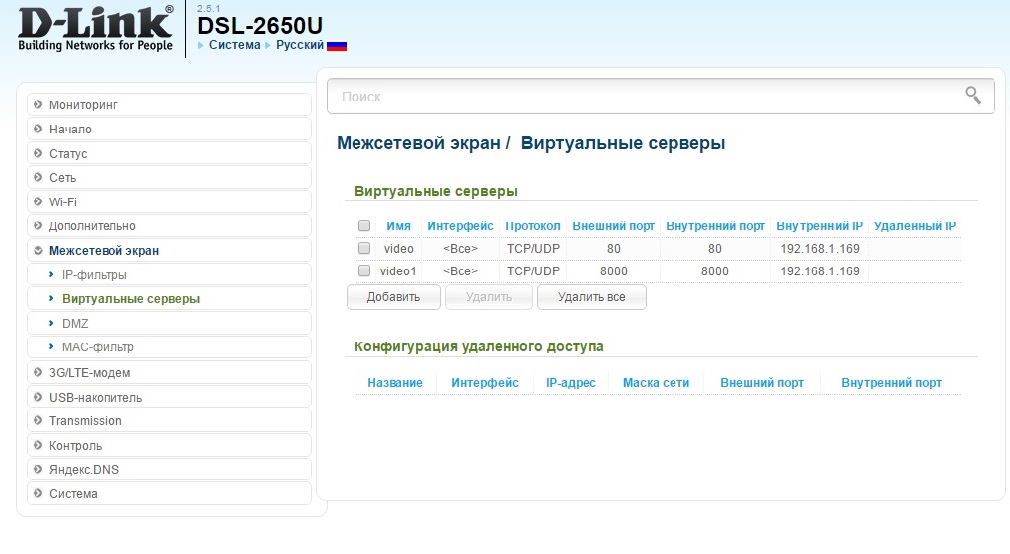

Теперь, при обращении из сети к порту 8000 нашего роутера, он переадресует вас к видеорегистратору (виртуальному серверу) с открытым портом 8000 и адресом 192.168.1.169. А тот уже будет просить вас ввести пароль. Именно поэтому пароль видеорегистратора должен быть надёжным.

Теперь дополнительные сетевые настройки роутера:

В общем, с точки зрения роутера, мы разрешили двум виртуальному серверам с адресом 192.168.1.169 передавать и принимать информацию в/из сети Интернет через разрешённые порты 80 и 8000 по протоколам TCP и UDP.

Если подключаетесь с помощью программы iVMS-4200 или iVMS-4500 (версия для мобильных устройств), то порт надо выбирать 8000. Вот, собственно, и вся премудрость.

Вот он, наш магаз:

Ладно пишите, комментируйте, форма подписки внизу листа.

Подключение к сетевым IP камерам и регистраторам через мобильные приложения IOS, Mac и Android

Сетевые IP камеры и видеорегистраторы TBTEC (TBR-H и TBR-N) позволют подключаться к ним удаленно с мобильного устройства на базе IOS (IPhone, iPad), Mac или Android. Ниже описана процедура подключения в зависимости от используемого устройства.

IOS: Для

соединения видеокамеры (регистраторов TBR-H, TBR-N) с мобильным устройством на базе IOS (IPhone, iPad) необходимо установить из AppStore одну из программ: XMEye (для подключения либо по IP-адресу, либо через облачный сервер по серийному номеру камеры/регистратора), vMEyeSuper (для подключения по IP-адресу), vMEyeCloud (для подключения через облачный сервер по серийному номеру камеры), либо vMEyeIPC (эта программа позволяет подключаться как по IP адресу, так и через серийный номер). Для устройств Apple Mac в AppStore доступны к скачиванию программы vMEyeSuper и vMEyeCloud.

Android: Для соединения видеокамеры (регистраторов TBR-H, TBR-N) с мобильным устройством на базе Android необходимо установить из Google Play одну из программ: vMEyeSuper, vMEyeV2 (для подключения по IP-адресу), либо vMEyeCloud, xMEye (для подключения либо по IP-адресу, либо через облачный сервер по серийному номеру камеры/регистратора).

Примечание: Серийный номер видеорегистратора можно узнать в меню (Меню>Сведения> Версия>Серийный номер). Серийный номер видеокамер и видеорегистраторов можно узнать при подключении к устройству через Internet Explorer нажав вкладку Устройство>Информация>Версия - Serial ID. При наличии в Internet Explorer QR-кода, возможна автоматическая переадресация на указанные выше программы и загрузка серийного номера, для этого нужно просто считать код мобильным устройством. Так же серийный номер (CloudID) отображается при подключении к камере через ПО Device Manager.

Внимание: для работы с мобильными устройствами должен быть включен дополнительный поток в настройках компрессии и порт (по умолчанию – 34567, либо 34599) в настройках сетевых служб!

Этичный хакинг и тестирование на проникновение, информационная безопасность

Возможно ли обнаружить скрытые камеры (CCTV, DVR, NVR, ANPR, Dome Camera, IP камеры, нательные камеры)

Если камера использует Wi-Fi, то её MAC адрес виден всем. Если сопоставить этот MAC с базой данных производителей камер, то можно выявить эту камеру.

Если камера не использует Wi-Fi, но использует проводную сеть, то её можно обнаружить только если есть подключение к этой же сети (например, к сети отеля, аэропорта и т. п.).

Если устройство не использует ни проводную, ни беспроводную сеть, то выявить такое устройство невозможно описанными ниже методами. То есть, к примеру, видеорегистраторы таким способом не найти.

Для Wi-Fi устройств MAC адреса можно собрать с помощью airodump-ng, для устройств в сети, к которой мы подключены, мак адреса можно узнать с помощью Nmap. Но нам нужна база данных производителей скрытых камер, да и камер вообще.

База данных MAC адресов всех скрытых камер

Я не нашёл баз данных MAC адресов производителей камер, кроме небольших списков, составленных энтузиастами. Может быть, для отправной точки это подошло бы, но всё равно не то.

Я нашёл сайт, со списками производителей специализированного оборудования: Я не знаю, актуальные эти списки или нет, полные или не полные, но они достаточно большие и там есть все производители, упомянутые энтузиастами (а тех, которых нет на сайте, то я их не нашёл и в списке OUI, содержащих MAC адреса всех производителей устройств).

Правильное название производителя легко сопоставить с базой данных MAC, поэтому нам достаточно собрать имена вендоров — это отлично подойдёт для нашей цели — поиск скрытых камер.

Создайте файл vendors.sh:

Скопируйте в него следующий код:

В результате будет создан файл vendors.txt.

Всего найден 680 уникальный производитель — это достаточно много. Если вы знаете другие списки или базы данных, то пишите в комментариях — можно будет использовать их или дополнить данные из них. Я не знаю, попали ли сюда «ноунеймы». На AliExpress продаются камеры наблюдения без названия на корпусе, без упоминания производителя в инструкции и без его упоминания на коробке (потому что коробки нет). Если у вас есть MAC адреса таких ноунеймов, то пишите их в комментариях, можно будет добавить в скрипт для улучшения охвата.

Вы также можете просмотреть список vendors.txt и удалить лишние, по вашему мнению, записи. Например, я обратил внимание, что много «срабатываний» вызывает «HUAWEI TECHNOLOGIES CO.,LTD», поскольку эта фирма делает ещё и мобильные телефоны (но камеры наблюдения они тоже делают:

Сканер скрытых камер Wi-Fi по MAC адресу

Теперь, когда у нас есть база данных производителей скрытых камер, нам нужно собрать MAC адреса в округе.

Я буду использовать проверенный метод, описанный в статье «Как обнаружить все Wi-Fi устройства в округе?»

Далее перечисленны команды для запуска сбора информации. Если вам что-то в них непонятно, то обратитесь к статье, на которую дана ссылка.

Чтобы проанализировать файл .csv, нужно, чтобы airodump-ng его создала. Для этого переводим беспроводную карту в режим монитора. Я всегда начинаю со следующих двух команд, чтобы не мешали никакие процессы:

После этого перевожу Wi-Fi карту в режим монитора:

Теперь запускаем airodump-ng примерно следующей командой:

Если вас также интересует диапазон 5 ГГц и если ваша беспроводная карта его поддерживает, то можно запустить примерно такой командой:

Я сохранил в файл /home/mial/cameras-01.csv, у меня там набралось 1600 строк, в ручную мы его анализировать, конечно же, не будем:

Вообще мы можем использовать скрипт из статьи «Как обнаружить все Wi-Fi устройства в округе?», просто добавив в него ещё и проверку по базе данных производителей скрытых камер. И именно так мы и поступим, но попозже. Дело в том, что при большом количестве записей скрипт работает медленно.

Поэтому вначале мы воспользуемся более лёгким скриптом, который просто проверит, есть ли вокруг камеры наблюдения. И если они есть, то можно запустить более тяжёлый скрипт, для анализа, к каким Точкам Доступа они подключены.

Создайте файл fc.sh:

Скопируйте в него следующий код:

Если файл, который получен с airodump-ng, расположен по пути /tmp/test-01.csv, тогда моя команда следующая:

Также нам понадобиться файл с базой данных MAC-адресов и соответствующих им производителей, скачайте его в ту же директорию, где разместили файл fc.sh — скачать этот файл нужно до запуска fc.sh и всех других скриптов из этой статьи:

Исправляем скаченный файл, поскольку в нём используется разрыв строки DOS/Windows, а это приводит к проблемам, описанным в статье «Почему при объединении строк они перекрывают друг друга», конкретно в нашем случае без этого исправления программа grep не смогла бы найти строку, даже если она соответствует шаблону:

Скрипт, используя базу данных сопоставляющую производителей с выделенными им MAC адресами (oui.txt), определит имя вендоров для каждого собранного MAC-адреса и затем проверит, присутствует ли этот вендор в списке производителей камер наблюдения.

Скрипт покажет MAC адрес и название производителей для всех потенциальных камер. Если скрипт ничего не показал, значит ничего не нашлось.

Помните, что некоторые вендоры производят не только камеры наблюдения, но и разнообразную другую электронику (HUAWEI, Sony, Bosch), поэтому весьма вероятны «ложные срабатывания» — в «камеры наблюдения» могут быть записаны устройства, которые ими не являются (например, мобильные телефоны HUAWEI). То есть если что-то найдено, или даже если скрипт вывел с десяток устройств, это не означает, что это всё камеры. В первую очередь, обратите внимание на производителя — довольно часто, ими оказываются популярные производители телефонов.

Если вы нашли что-то интересное, то можно воспользоваться скриптом, который показывает, к каким Точкам Доступа подключены все устройства.

Читайте также: